Антивирусная лаборатория PandaLabs опубликовала ежегодный отчет о вирусной активности за прошедший 2010 год, который стал особенно интересным благодаря кибермошенничеству и кибервойнам.

В 2010 году количество созданных и распространенных кибермошенниками вирусов составило 1/3 всех когда-либо существовавших вирусов. На сегодняшний день база данных Коллективного разума (собственной технологии Panda Security, которая автоматически обнаруживает, анализирует и классифицирует 99,4% всех полученных образцов вредоносного ПО) содержит 134 миллиона уникальных файлов. Из них 60 миллионов являются вредоносными (вирусы, черви, Трояны и другие компьютерные угрозы).

Несмотря на впечатляющие цифры, есть и хорошие новости. Скорость появления новых угроз сократилась по сравнению с 2009 годом. Напомним, начиная с 2003 года, прирост новых образцов вредоносного ПО составлял минимум 100% в год. Однако в прошедшем году показатель роста составил всего около 50%.

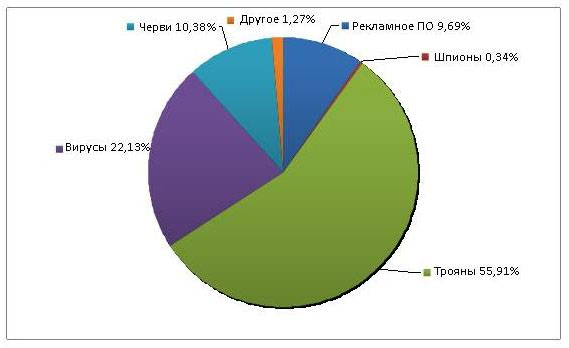

Так называемые банковские Трояны доминируют в рейтинге новейшего вредоносного ПО, которое появилось в 2010 году (56% всех новых образцов). На втором месте по «популярности» находятся вирусы и черви. Интересно, что 11,6% всех образцов в базе данных Коллективного разума – это поддельные антивирусы. Именно эта категория вредоносного ПО, несмотря на своё относительно недавнее появление (всего 4 года назад), вызывает наибольшие опасения пользователей.

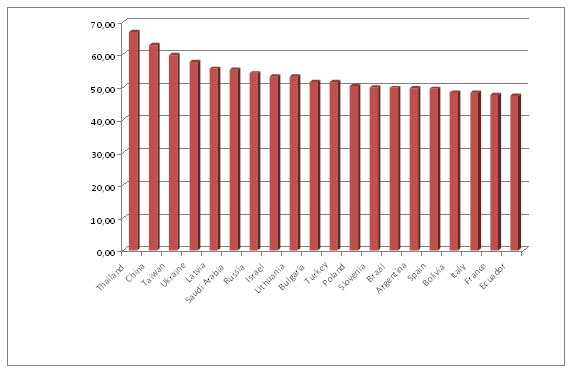

Список наиболее инфицированных стран возглавили Таиланд, Китай и Тайвань с показателем инфицированности в пределах 60-70%. Россия в этом рейтинге находится на 7-ом месте (рейтинг составлен на основе данных, полученных благодаря Panda ActiveScan).

Что касается наиболее популярных методов инфицирования, то в 2010 году ими стали:

- распространение вредоносного ПО с помощью социальных сетей,

- создание поддельных сайтов (атаки BlackHat SEO);

- использование так называемых уязвимостей «нулевого» дня.

В течение 2010 года также активно распространялся спам, даже несмотря на то, что были ликвидированы некоторые бот-сети (например, Mariposa и Bredolad). Это уберегло миллионы компьютеров от угрозы и, конечно, повлияло на общемировой спам-траффик. В 2009 году примерно 95% всех электронных писем оказывались спамом, однако в 2010 году этот показатель снизился примерно до 85%.

2010 – год киберпреступности и кибервойн

2010 год можно по праву назвать годом киберпреступности. В самом существовании этого явления нет ничего нового, всем известно, что каждый новый образец вредоносного ПО – это лишь малая часть большого бизнеса, целью которого является финансовая выгода.

В прошедшем году мы видели несколько примеров кибервойн. Одна из самых ярких подобных войн была вызвана червем Stuxnet. Он был разработан специально для атак на атомные электростанции. Ему удалось инфицировать атомную электростанцию вблизи города Бушер (Иран), что подтвердили иранские власти. В то же время появился ещё один червь с кодовым названием «Here you have» («Здесь у вас…»), который распространялся с помощью старомодных методов и был создан террористической организацией «Brigades of Tariq ibn Ziyad». Согласно имеющимся данным, эта группировка хотела напомнить США о терактах 11-ого сентября 2001 года и призвать к уважению Ислама. Поводом к таким действиям послужили угрозы пастора Терри Джонса сжечь Каран.

Еще одна яркая кибервойна 2010 года – «Операция Аврора». Целью этой атаки стали работники некоторых крупных транснациональных корпораций. Их рабочие компьютеры были инфицированы Трояном, который способен получить доступ ко всей конфиденциальной информации.

2010 год также продемонстрировал нам появление нового явления, навсегда изменившего отношения между обществом и сетью Интернет: киберпротесты или, так называемый, хактивизм. Этот феномен стал известен благодаря «Анонимной группе». На самом деле, он не является чем-то абсолютно новым, однако в этот раз о нём писали все издания. «Анонимная группа» организовала множественные атаки (DDoS-атаки), которые обрушили системы сайтов различных обществ защиты авторского права. Таким образом эта группа стремилась защитить основателя сайта Wikileaks Джулиана Ассанджа.

В центре внимания – социальные сети

Помимо информации о больших недоработках в системах безопасности Windows и Mac, в ежегодном отчёте безопасности за 2010 год также был затронут вопрос о наиболее важных инцидентах, связанных с безопасностью популярных социальных сетей. Среди наиболее пострадавших оказались такие сайты, как Facebook и Twitter. Кроме того, мы наблюдали атаки и на другие сайты, например, Linkedln или Fotolog.

Существует несколько техник обмана пользователей:

- поддельная кнопка «Like» в Facebook,

- взлом страниц для последующей отправки сообщений из «проверенных» источников,

- использование уязвимостей Twitter для запуска JavaScript,

- распространение поддельных приложений, перенаправляющих пользователей на заражённые сайты и т.д.

Источник: securitylab.ru.

|