Технические детали

Троянская программа, поражающая мобильные телефоны, использующие Java (J2ME). Мидлет осуществляет несанкционированную пользователем отсылку SMS-сообщений на платные номера. Является JAR-архивом, содержащим набор Java-классов. Имеет размер 7068 байт.

Деструктивная активность

Вредоносный JAR-архив содержит следующие файлы:

полный путь к вредоносному JAR-архиву/Meta-inf/Manifest.mf (398 байт)

полный путь к вредоносному JAR-архиву/a.class (2865 байт)

полный путь к вредоносному JAR-архиву/b.class (4755 байт; детектируется Антивирусом Касперского как "Trojan-SMS.J2ME.VScreener.e")

полный путь к вредоносному JAR-архиву/c.class (2472 байта)

полный путь к вредоносному JAR-архиву/Main.class (714 байт)

полный путь к вредоносному JAR-архиву/_gifnoc.txt (587 байт)

В ходе своей работы вредонос загружает изображение по определенной ссылке, отправляя при этом SMS-сообщения на некоторые короткие номера. Текстовые строки, отображаемые мидлетом, URL для загрузки изображения, количество отправляемых SMS-сообщений, номера для их отправки, а также их тексты содержатся в зашифрованном виде в файле "_gifnoc.txt". В ходе расшифровки данного файла были получены следующие строки:

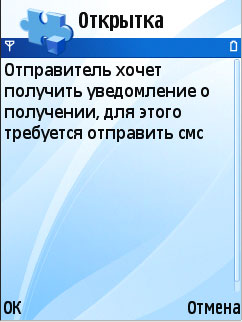

TITLE = Открытка

TEXTVALUE = Отправитель хочет получить уведомление о получении, для этого требуется отправить смс

PICNAME = http://www.free***ilefun.net/wallp/176_220/nature/grouping.jpg

SMSMESSAGE = Подождите, отправляется SMS сообщение...

IMAGENOTLOADED = Извините, открытку не получилось загрузить

IMAGEMESSAGE = Подождите, ваша открытка загружается...

NUMBERPHONE1 = 8353

MESSAGE1 = 141545

В данном случае одно SMS-сообщение с текстом "141545" будет отправлено на номер "8353". Отображаемая картинка будет загружена по ссылке:

http://www.free***ilefun.net/wallp/176_220/nature/grouping.jpg

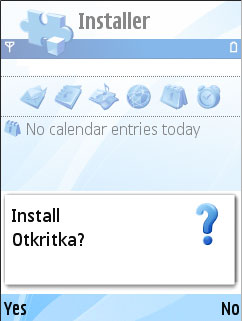

Вредоносный мидлет устанавливается в телефоне под именем "Otkritka":

После запуска вредонос отображает сообщение:

Если пользователь нажимает "Отмена", вредонос завершает свою работу. В противном случае осуществляется отправка SMS-сообщений, загрузка изображения и его отображение.

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Удалить оригинальный файл троянца.

- Если программа была установлена на обычном телефоне, то пользователи могут удалить ее стандартными средствами.

- Если программа была установлена на смартфоне, то, помимо стандартных средств удаления, пользователи могут воспользоваться Kaspersky Mobile Security с обновленными базами (скачать пробную версию) для удаления вредоносного файла.

Источник: securelist.com.

|