Технические детали

Троянская программа, блокирующая нормальную работу компьютера с целью получить выкуп за восстановление исходного состояния системы. Является приложением Windows (PE-EXE файл). Имеет размер 111104 байта. Программа упакована при помощи MEW. Распакованный размер – около 16 КБ Написана на C++.

Инсталляция

Троянец создает копию своего тела в каталоге автозапуска Windows с именем "msoffice.exe":

%UserProfile%/MainMenu/Programs/Autostart/msoffice.exe

Также создает файл:

%Temp%/filepath.txt

В который записывает путь к своему оригинальному телу. При повторном запуске читает путь из этого файла и удаляет свой оригинальный файл. Копирует свое тело во временный каталог текущего пользователя под именем:

%Temp%/x2z8.exe

И запускает на исполнение данную копию своего файла.

Деструктивная активность

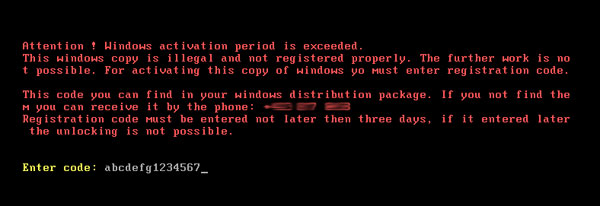

Троянец модифицирует главную загрузочную запись (MBR), дописывая данные в первые четыре сектора. Таким образом при попытке загрузки Windows пользователь увидит следующее сообщение:

Attention ! Windows activation period is exceeded.

This windows copy is illegal and not registered properly.

The further work is not possible.

For activating this copy of windows yo must enter registration code.

This code you can find in your windows distribution package.

If you not find them you can receive it by the phone: +423 87***58.

Registration code must be entered not later then three days, if it entered later the unlocking is not possible.

Троянец отображает сообщение о том что, пользовательская копия Windows якобы является незаконной, также указан телефон по которому могут предоставить информацию для разблокировки ОС. При этом троянец использует различные номера, зависящие от языка используемом на компьютере пользователя:

+423 87***58

0906-00***72

0906-00***69

0906-00***73

899 02***33

0907 48***2

0907 48**6

0930 82***33

Номер, указанный на скриншоте используется по умолчанию. Также троянец может читать содержимое пятого сектора MBR и отсылать в виде запроса на следующий адрес:

http://212.9***.70/locker/z.php?codeFromBootkit=данные пятого сектора MBR

Также троянец может отсылать злоумышленнику данные о сетевых настройках, получаемые из следующего ключа реестра:

[HKLM/system/CurrentControlSet/Services/Tcpip/Parameters/Interfaces]

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Ввести любые 14 символов (например, мы использовали "abcdefg1234567").

При этом троянец восстановит оригинальную главную загрузочную запись (MBR).

- Для получения кода разблокировки можно воспользоваться бесплатным сервисом Лаборатории Касперского Deblocker Windows.

- Если восстановить работу ОС не удалось, восстановить оригинальную главную загрузочную запись (MBR) при помощи Kaspersky Rescue Disk 10.

- Удалить фалы:

%Temp%/x2z8.exe

%Temp%/fpath.txt

%UserProfile%/MainMenu/Programs/Autostart/msoffice.exe

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|