Технические детали

Trojan-Spy.Win32.Carberp обладает функционалом, позволяющим скрытно от пользователя похищать конфиденциальную пользовательскую информацию и предоставлять удаленный доступ к компьютеру.

Проникновение в систему

Распространяется Carberp с сайтов различной тематики с помощью наборов эксплойтов, например BlackHole, нацеленных на продукты Adobe и Oracle Java.

В настоящий момент наибольшее число установок зафиксировано через уязвимость CVE-2011-3544 в Java, описанную в блоге.

Инсталляция

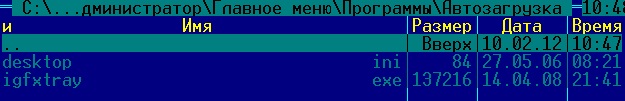

После запуска программа копирует свое тело в каталог автозагрузки текущего пользователя Windows:

Английская версия Windows:

%UserProfile%/Start Menu/Programs/Startup/rnd.exe

Русская версия Windows:

%UserProfile%/Главное меню/Программы/Автозагрузка/rnd.exe

Таким образом, копия программы будет автоматически запускаться при каждом следующем старте системы.

Исходный файл программы после этого удаляется.

Деструктивная активность

- Программа создает процесс "explorer.exe", а также несколько экземпляров процесса "svchost.exe", в которые внедряет свой код. Она скрывает присутствие своего исполняемого файла в системе, а также препятствует его удалению.

- Устанавливается соединение с удаленным управляющим сервером, от которого передаются команды, позволяющие удаленно управлять зараженным компьютером.

- Программа способна обнаруживать в системе окна и файлы, принадлежащие программам клиентов банков, для отслеживания вводимой информации (логин, пароль и т.д.), а также обнаруживать файлы-платежки.

- Полученные данные упаковывает в архив, после чего отправляет злоумышленнику.

Кроме этого, программа способна:

- собирать информацию о зараженной системе:

- имя пользователя и имя компьютера;

- информация об аппаратном обеспечении компьютера;

- версия ОС;

- сетевой(IP) адрес;

- список запущенных процессов в системе.

- перехватывать весь исходящий трафик с целью хищения конфиденциальных данных пользователя;

- внедрять код на стороне пользователя в загруженные браузером HTML-страницы для подмены текстовых данных;

- удалять файлы cookies;

- похищать файлы cookies, удалять их;

- делать снимки экрана;

- вести лог клавиатурного ввода;

- выполнять поиск и копирование цифровых сертификатов на сменных носителях;

- производить аварийное завершение и отказ в работе операционной системы.

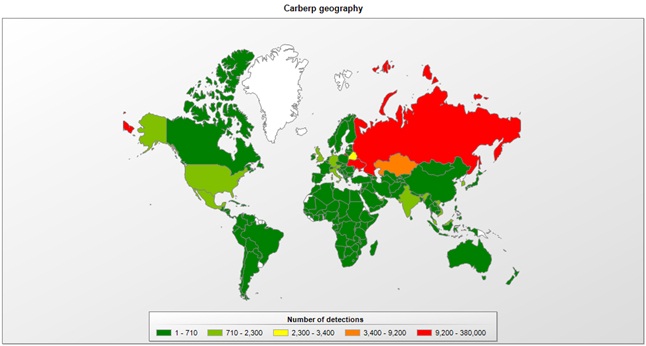

География угрозы

Вредоносное ПО Carberp наиболее распространено в России и странах СНГ и направлено на пользователей отечественных платежных систем и клиентов отечественных банков.

Кол-во заражений по странам за последние полгода

Как обнаружить заражение

Если на компьютере не установлен антивирус, наличие Trojan-Spy.Win32.Carberp можно обнаружить по следующим косвенным признакам:

ГЛАВНЫЙ:

Начали пропадать деньги со счета.

Возможно, что на машине работает вредоносное ПО для воровства и подмены банковских данных.

ВТОРОСТЕПЕННЫЕ:

- Проверить наличие скрытых файлов в папке Автозагрузки с помощью альтернативных файловых менеджеров, кроме explorer.exe (например, Far, Total Uninstall):

%UserProfile%/StartMenu/Programs/Startup/rnd.exe.

Текущие версии Carberp перехватывают функции работы с файловой системой в процессе explorer.exe, поэтому файл не будет виден через Проводник Windows.

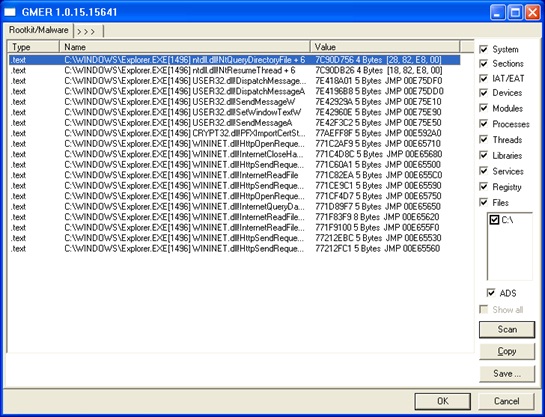

- С помощью бесплатных программ-антируткитов GMER или RootkitUnhooker можно обнаружить наличие перехватов функций от Carberp:

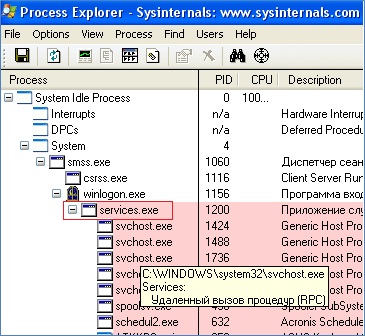

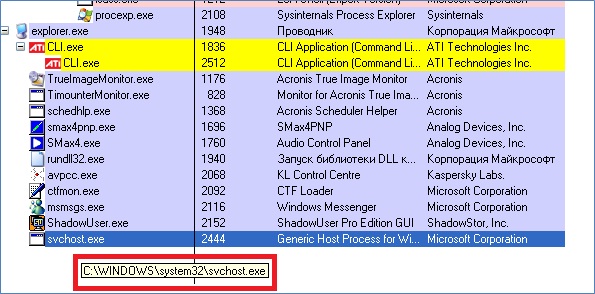

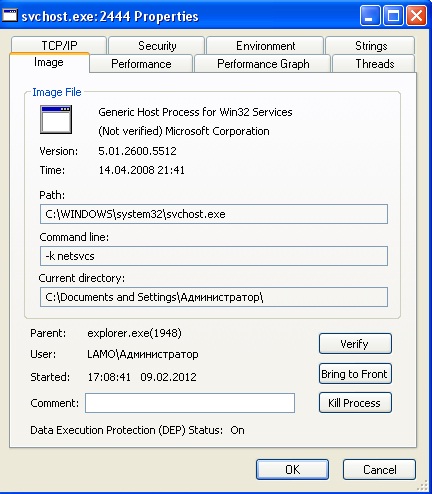

- С помощью ProcessExplorer проверить все процессы svchost.exe.

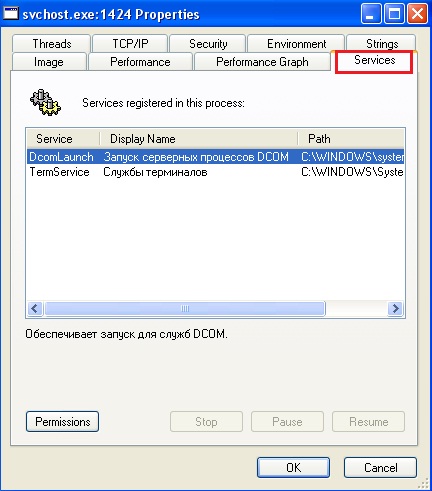

У легальных svchost.exe родительским процессом будет services.exe. Кроме того в них подгружены легальные сервисы, которые отображаются в PE наведением курсора мыши на процесс svchost.

либо правым кликом на процесс svchost, далее во вкладке Services.

У svchost сомнительного происхождения сервисы отображаться не будут:

Рекомендации по удалению

Ситуация #1: удаление средствами антивирусов

При наличии антивируса на компьютере необходимо обновить базы и просканировать компьютер. В случае когда антивирус не справился с заражением, обратиться к ситуации №2.

Ситуация #2: ручное удаление в случае отсутствия на компьютере современного антивируса или при невозможности лечения антивирусом

Для устранения заражения необходимо выполнить следующие действия:

- Удалить экземпляры программы Trojan-Spy.Win32.Carberp.

- Зайти в папку %UserProfile%/StartMenu/Programs/Startup(%UserProfile%/Главное меню/Программы/Автозагрузка) и удалить файл. Для этого может понадобиться использование альтернативных файловых менеджеров (например, Far, Total Uninstall).

- Перезагрузить компьютер.

- Скачать бесплатный сканер (например, KasperskyVirusRemovalTool и просканировать компьютер.

Источник: securelist.com.

|