Другие версии: .a, .c, .k, .t

Другие названия

P2P-Worm.Win32.Surnova.p («Лаборатория Касперского») также известен как: Worm.P2P.Surnova.p («Лаборатория Касперского»), W32/Supova.worm!p2p (McAfee), W32.Supova.Worm (Symantec), Win32.HLLW.Generic.51 (Doctor Web), W32/Surnova-G (Sophos), Win32/Supova.G.worm (RAV), WORM_SURNOVA.P (Trend Micro), Worm/Surnova.P (H+BEDV), W32/Spuova.Q@p2p (FRISK), Win32:Ultranova (ALWIL), Worm/Surnova (Grisoft), Win32.Worm.Supova.P (SOFTWIN), Worm Generic (Panda), Win32/Surnova.P (Eset).

Поведение

P2P-Worm, червь для файлообменных сетей.

Технические детали

Интернет-червь, распространяющийся через сети «peer-to-peer», предназначенные для обмена файлами. Размножается, создавая свои копии в общедоступных директориях Kazaa, а также рассылая свои копии посредством Windows Messenger. Является приложением Windows (PE EXE-файл). Имеет размер 45056 байт.

Инсталляция

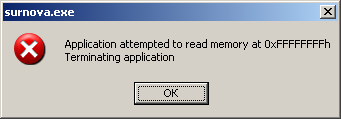

При запуске червь отображает на экране ложное сообщение об ошибке:

Затем копирует свой исполняемый файл в корневой каталог Windows под одним из следующих имен:

%WinDir%/Look-at-This!!!!.exe

%WinDir%/Look-at-My-Pussy.exe

%WinDir%/How-Are-You.exe

%WinDir%/YoUMaD.exe

%WinDir%/You-Are-WeirD.exe

%WinDir%/Blaargh.exe

Для автоматического запуска при каждом последующем старте системы червь добавляет ссылку на свой исполняемый файл в ключ автозапуска системного реестра:

[HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/Run]

"Ultranova" = "%WinDir%/<имя файла червя>.exe"

Деструктивная активность

Червь копирует свой исполняемый файл в папку:

%WinDir%/Media

под следующими именами:

Windows XP key generator.exe

Windows XP serial generator.exe

Key generator for all windows XP versions.exe

Warcraft 3 ONLINE key generator.exe

Half-life ONLINE key generator.exe

Quake 4 BETA.exe

Grand theft auto 3 CD1 crack.exe

GTA3 crack.exe

Battle.net key generator (WORKS!!).exe

Warcraft 3 battle.net serial generator.exe

Half-life WON key generator.exe

Star wars episode 2 downloader.exe

Winzip 8.0 + serial.exe

Winrar + crack.exe

Britney spears nude.exe

Macromedia MX key generator (all products).exe

KaZaA media desktop v2.0 UNOFFICIAL.exe

Microsoft key generator, works for ALL microsoft products!!.exe

Microsoft Windows XP crack pack.exe

Hack into any computer!!.exe

DivX codec v6.0.exe

DivX newest version.exe

DivX.exe

DivX pro key generator.exe

Key generator for over 1,000 applications (really!).exe

DivX patch - Increases quality.exe

KaZaA spyware remover.exe

Age of empires 2 crack.exe

Norton antivirus 2002.exe

Macromedia Dreamweaver MX Key Generator.exe

Macromedia Flash MX Key Generator.exe

Microsoft Office XP (english) key generator.exe

Microsoft Office XP.iso.exe

CloneCD + crack.exe

CloneCD all-versions key generator.exe

XBOX emulator (WORKS!!).exe

Gamecube Emulator (WORKS!!).exe

Xbox.info.exe

Spiderman CD 1 of 2.exe

Spiderman CD 2 of 2.exe

Blade 2 [DVD Quality].exe

Под аналогичными именами червь копирует свой исполняемый файл в папку, на которую указывает значение параметра в следующем ключе системного реестра:

[HKLMSoftwareKazaaLocalContent]

"Dir0"

Также червь распространяется, используя уязвимость в MSN Messenger, которая позволяет загружать любые файлы на компьютер без ведома пользователя. Для этого червь посылает всем контактам специальные сообщения с неправильно заполненным заголовком. Отсылка копий червя сопровождается одним из следующих сообщений:

Hehe, check this out :-)

Funny, check it out (h)

COOL! See this :D

COOL! Check this OUT :)

Hehe, this is fun :-)

Также в каталоге «%WinDir%» червь создает файл с произвольным именем, состоящим из 11 цифр и расширением «.exe», и помещает в него следующий текст:

W32.Ultranova

---------------------------------------------------

`Patch the leaks or the ship will sink`

---------------------------------------------------

Кроме того, червь удаляет все файлы в корне диска С:.

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для ее удаления необходимо выполнить следующие действия:

- При помощи «Диспетчера задач» завершить процесс червя.

- Удалить оригинальный файл червя (его расположение на зараженном компьютере зависит от способа, которым программа попала на компьютер).

- Удалить значение ключа системного реестра:

[HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/Run]

"Ultranova" = "%WinDir%/<имя файла червя>.exe"

- Удалить копию червя:

%WinDir%/Look-at-This!!!!.exe

%WinDir%/Look-at-My-Pussy.exe

%WinDir%/How-Are-You.exe

%WinDir%/YoUMaD.exe

%WinDir%/You-Are-WeirD.exe

%WinDir%/Blaargh.exe

- Удалить все копии червя на жестком диске.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: viruslist.com.

|