Технические детали

Рекламное программное обеспечение, предназначенное для перенаправления поисковых запросов пользователя на другие веб-ресурсы. Является приложением Windows (PE-EXE файл). Имеет размер 715352 байта. Написано на C++.

Инсталляция

После запуска вредонос устанавливает на зараженном компьютере следующие компоненты:

%Temp%/rnd.tmp/System.dll (10240 байт)

%Temp%/rnd.tmp/InstallOptions.dll (13824 байта)

%Temp%/rnd.tmp/modern-wizard.bmp (154544 байта)

%Program Files%/ScanQuery/scanquery.dll (573440 байт; детектируется Антивирусом Касперского как "not-a-virus:AdWare.Win32.Zwangi.fmy")

%Program Files%/ScanQuery/uninstall.exe (85128 байт)

%Program Files%/ScanQuery/scanquery.exe (49152 байта)

%ALLUSERSPROFILE%/Application Data/ScanQuery/scanquery120.exe (49152 байта; идентичен файлу "scanquery.exe")

где rnd – случайное имя (к примеру: nsr4F).

Также вредонос создает ключи системного реестра:

[HKLM/Software/ScanQuery]

"TempInstallDir" = "%Program Files%/ScanQuery"

"Primary"= "8612"

"DllPath" = "%Program Files%/ScanQuery/scanquery.dll"

"Version" = "65556"

"Cid" = "483925330dc74be680bcfe8b5f14ae6a"

"Partner" = "SCANQUERY120"

"Src" = "scanquery"

"Initial" = "1"

"ShowToolbarButton" = "0"

"ShowBarSign" = "0"

"UpdateTimeH" = "десятичное число"

"UpdateTimeL" = "десятичное число"

"Retries" = "1"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Uninstall/ScanQuery]

"DisplayName" = "ScanQuery 1.0 build 120 powered by FIRST SEARCHBAR"

"UninstallString" = "%Program Files%/ScanQuery/uninstall.exe _?=%Program Files%/ScanQuery"

[HKU/.Default/Software/Microsoft/Windows NT/CurrentVersion/Winlogon]

"ParseAutoexec" = "1"

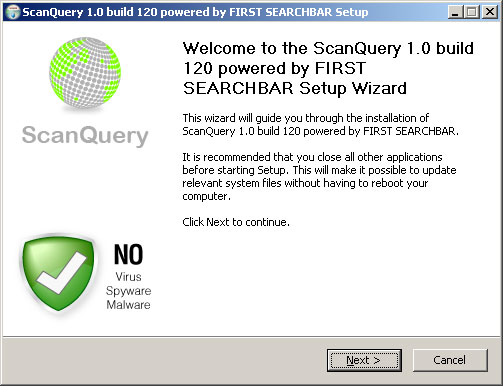

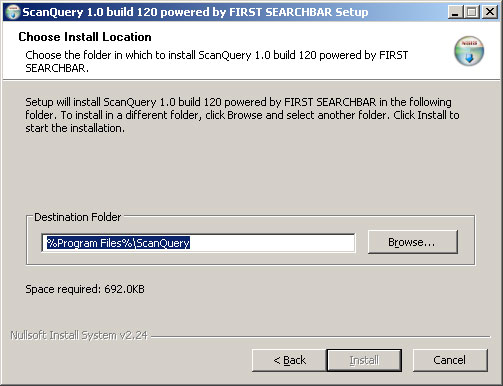

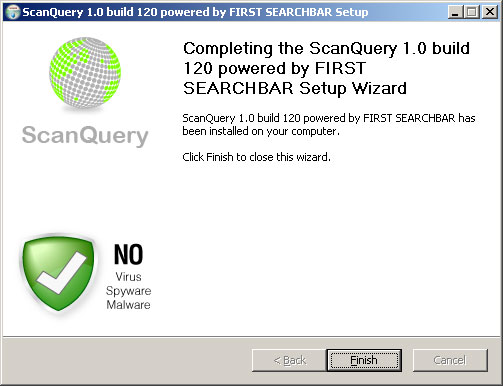

В ходе процесса инсталляции вредонос отображает диалоговые окна следующего вида:

По завершении процесса инсталляции, вредонос запускает на выполнение извлеченные ранее файлы:

%Program Files%/ScanQuery/scanquery.exe

%ALLUSERSPROFILE%/Application Data/ScanQuery/scanquery120.exe

Лог работы вредоноса ведется в файле:

%Temp%/rnd.tmp/ioSpecial.ini

Деструктивная активность

Вредонос подгружает ранее извлеченную библиотеку:

%Program Files%/ScanQuery/scanquery.dll

в адресное пространство процессов браузеров "Internet Explorer" и "Google Chrome":

iexplore.exe

chrome.exe

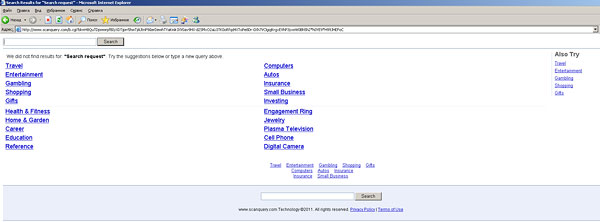

Это дает возможность вредоносу отслеживать поисковые запросы, вводимые пользователем в адресной строке браузера. В ответ на запрос пользователю выдается список ссылок, получаемый с сервера:

www.sc***query.com

Кроме того, вредонос способен обновлять свои компоненты, обращаясь к серверу:

upgrade.sca***uerytwo.com

На момент создания описания с данного сервера был загружен CAB-архив размером 664329 байт. Архив содержал файл "upgrade.exe" размером 673856 байт; детектируется Антивирусом Касперского как "not-a-virus:AdWare.Win32.Zwangi.heur".

Архив и извлеченный файл сохраняются в системе как

%WinDir%Temp.tmpupgrade.cab

%WinDir%Temp.tmpupgrade.exe

После успешной загрузки и извлечения файл "upgrade.exe" запускается на выполнение.

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- При помощи Диспетчера задач завершить процессы:

scanquery.exe

scanquery120.exe

- Завершить работу браузеров:

Internet Explorer

Google Chrome

- Удалить ключи системного реестра:

[HKLM/Software/ScanQuery]

"TempInstallDir" = "%Program Files%/ScanQuery"

"Primary"= "8612"

"DllPath" = "%Program Files%/ScanQuery/scanquery.dll"

"Version" = "65556"

"Cid" = "483925330dc74be680bcfe8b5f14ae6a"

"Partner" = "SCANQUERY120"

"Src" = "scanquery"

"Initial" = "1"

"ShowToolbarButton" = "0"

"ShowBarSign" = "0"

"UpdateTimeH" = "десятичное число"

"UpdateTimeL" = "десятичное число"

"Retries" = "1"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Uninstall/ScanQuery]

"DisplayName" = "ScanQuery 1.0 build 120 powered by FIRST SEARCHBAR"

"UninstallString" = "%Program Files%/ScanQuery/uninstall.exe _?=%Program Files%/ScanQuery"

[HKU/.Default/Software/Microsoft/Windows NT/CurrentVersion/Winlogon]

"ParseAutoexec" = "1"

- Удалить файлы:

%Temp%/rnd.tmp/System.dll

%Temp%/rnd.tmp/InstallOptions.dll

%Temp%/rnd.tmp/modern-wizard.bmp

%Program Files%/ScanQuery/scanquery.dll

%Program Files%/ScanQuery/uninstall.exe

%Program Files%/ScanQuery/scanquery.exe

%ALLUSERSPROFILE%/Application Data/ScanQuery/scanquery120.exe

%Temp%/rnd.tmp/ioSpecial.ini

%WinDir%/Temp/rnd.tmp/upgrade.cab

%WinDir%Temp.tmpupgrade.exe

- Удалить оригинальный файл вредоноса (его расположение на зараженном компьютере зависит от способа, которым программа попала на компьютер).

- Очистить каталог Temporary Internet Files.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|