Технические детали

Троянская программа, которая устанавливает и запускает другое программное обеспечение на зараженном компьютере без ведома пользователя. Является приложением Windows (PE-EXE файл). Имеет размер 58880 байта. Написана на C++.

Деструктивная активность

После запуска троянец извлекает из своего тела и запускает на исполнение следующий файл:

%USERPROFILE%/2228923847/2228923847.EXE

Данный файл имеет размер 70144 байт и детектируется антивирусом Касперского как Trojan-Ransom.Win32.HmBlocker.bqk (md5:80fb789b103ccd424cfcad3e3f15b7d1).

Для автоматического запуска извлеченного файла при каждом следующем старте системы добавляет на него ссылку в ключ автозапуска системного реестра:

[HKLM/SOFTWARE/Microsoft/Windows NT/CurrentVersion/Winlogon]

"Userinit" ="%System%/userinit.exe,%USERPROFILE%/2228923847/2228923847.EXE"

Для удаления своего файла при следующем запуске системы добавляет информацию в ключ автозапуска системного реестра:

[HKCU/SOFTWARE/Microsoft/Windows/CurrentVersion/RunOnce]

"2228923847_del" = "cmd.exe /c dEl путь к файлу троянца"

Извлеченный файл в бесконечном цикле завершает процессы с именами:

taskmgr.exe

Taskmgr.exe

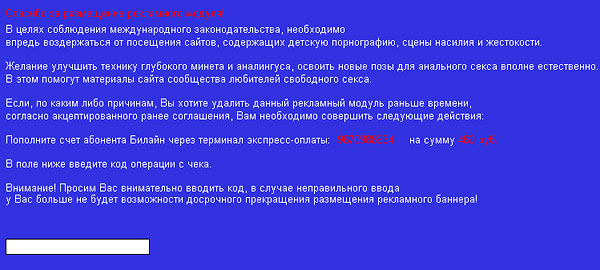

После этого отображает свое окно по центру экрана с предложением пополнить телефонный счет злоумышленника для восстановления работы системы:

Спасибо за размещение рекламного модуля!

В целях соблюдения международного законодательства, необходимо впредь воздержаться от посещения сайтов, содержащих детскую порнографию, сцены насилия и жестокости.

Желание улучшить технику глубокого минета и аналингуса, освоить новые позы для анального секса вполне естественно.

В этом помогут материалы сайта сообщества любителей свободного секса. Если, по каким либо причинам, Вы хотите удалить данный рекламный модуль раньше времени, согласно акцептированнного ранее соглашения, Вам необходимо совершить следующие действия:

Пополните счет абонента Билайн через терминал экспресс-оплаты:

9670988634 на сумму 460 руб.

В поле ниже введите код операции с чека.

Внимание! Просим Вас внимательно вводить код, в случае неправильного ввода у Вас больше не будет возможности досрочного прекращения размещения рекламного баннера!

При этом троянец устанавливает перехватчики на все события от клавиатуры и мыши, таким образом пользователь может лишь вводить текст в поле окна троянца.

Если оставить окно троянца активным, то по прошествии 36 часов троянец удаляет свое оригинальное тело и завершит свое выполнение.

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Ввести код разблокировки:

СHILDREN OF DUNE

при этом троянец удалит свое оригинальное тело и завершит свое выполнение.

- Восстановить значение параметра ключа системного реестра на следующее:

[HKLM/SOFTWARE/Microsoft/Windows NT/CurrentVersion/Winlogon]

"Userinit" = "%WINDIR%/system32/userinit.exe,"

- При необходимости воспользоваться бесплатным сервисом разблокировки Лаборатории Касперского.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|