Технические детали

Троянская программа, которая блокирует работу компьютера с целью получить выкуп за восстановление работы. Является приложением Windows (PE-EXE файл). Имеет размер 28672 байта. Упакована при помощи UPX. Распакованный размер — около 37 КБ. Написана на C++.

Инсталляция

После активации троянец копирует свое тело в следующий каталог под именем "22CC6C32.exe":

%Documents and Settings%/All Users%/ApplicationData%/22CC6C32.exe

Далее перезаписывает следующие системные файлы своими копиями:

%System%/taskmgr.exe

%System%/dllcache/taskmgr.exe

%WinDir%/explorer.exe

%System%/dllcache/explorer.exe

%System%/userinit.exe

%System%/dllcache/userinit.exe

При этом создает копию файла "explorer.exe" с именем "7C3B2A7D.exe" в корневом каталоге Windows:

%WinDir%/7C3B2A7D.exe

и копию файла "userinit.exe" с именем "03014D3F .exe" в системном каталоге Windows:

%System%/03014D3F.exe

Если троянцу не удалось перезаписать системный файл "taskmgr.exe", тогда он в бесконечном цикле завершает процесс с данным именем.

Для отключения защиты системных файлов Windows File Protection использует недокументированную функцию системной библиотеки "sfc_os.dll".

Для автоматического запуска при каждом следующем старте системы троянец добавляет ссылку на свой исполняемый файл в следующие ключи автозапуска системного реестра:

[HKLM/Software/Microsoft/Windows NT/CurrentVersion/Winlogon]

"Shell" = "Explorer.exe"

или

[HKLM/Software/Microsoft/Windows NT/CurrentVersion/Winlogon]

"Userinit" = "%Documents and Settings%/All Users%/ApplicationData%/22CC6C32.exe"

Деструктивная активность

Для контроля уникальности своего процесса в системе троянец создает уникальный идентификатор с именем:

BFFF5675-ADC0-4740-81FF-7540597A0DC5

Проверяет наличие в системе процесса с именем:

explorer.exe

Если процесс был обнаружен, то троянец завершает его.

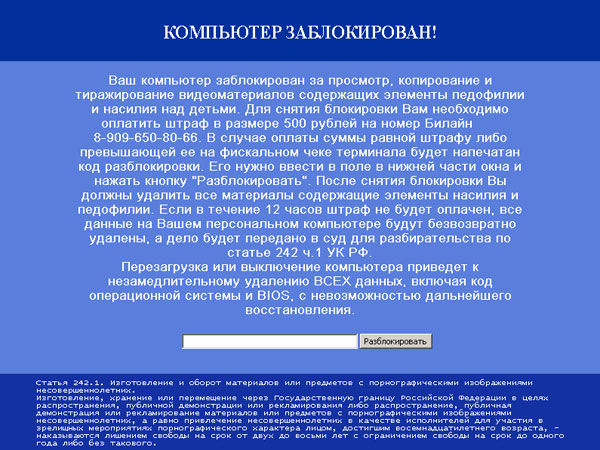

Троянец отображает свое окно поверх всех окон по центру экрана:

Номер телефона, отображаемый пользователю, выбирается случайным образом из следующего списка:

8-909-161-46-93

8-909-940-66-61

8-909-651-64-62

8-906-798-29-35

8-906-097-05-74

8-909-650-80-66

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Данный вредонос не имеет кодов разблокировки. Для удаления вредоносной программы воспользоваться утилитой Kaspersky WindowsUnlocker для борьбы с программами-вымогателями.

- Восстановить значения параметров ключей системного реестра:

[HKLM/Software/Microsoft/Windows NT/CurrentVersion/Winlogon]

"Shell" = "%Documents and Settings%/All Users%/ApplicationData%/22CC6C32.exe"

или

[HKLM/Software/Microsoft/Windows NT/CurrentVersion/Winlogon]

"Userinit" = "C:/WINDOWS/system32/userinit.exe"

- Восстановить файл:

%System%/taskmgr.exe

%System%/dllcache/taskmgr.exe

- Восстановить файлы:

%WinDir%/explorer.exe

%System%/dllcache/explorer.exe

из созданной троянцем копии:

%WinDir%/7C3B2A7D.exe

- Восстановить файлы:

%System%/userinit.exe

%System%/dllcache/userinit.exe

из созданной троянцем копии:

%System%/03014D3F.exe

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|