Технические детали

Программа показа рекламы, написана на Visual C++. Программа является динамической библиотекой Windows (PE DLL-файл). Имеет размер 598016 байт.

Инсталляция

Приложение копирует свои исполняемые файлы со следующими именами:

%Program Files%/Wyeke/wyeke.dll

%Program Files%/Wyeke/uninstall.exe

%Program Files%/Wyeke/wyeke.exe

%Documents and Settings%/All Users/Application Data/Wyeke/wyeke127.exe

Для автозапуска при каждой загрузки ОС создает службу со следующими параметрами:

Имя службы:

Wyeke Service

Название:

Wyeke Service

Описание:

Update and control for Wyeke

Файл:

"%Documents and Settings%/All Users/Application Data/Wyeke/wyeke127.exe"

"wyeke.dll" Service

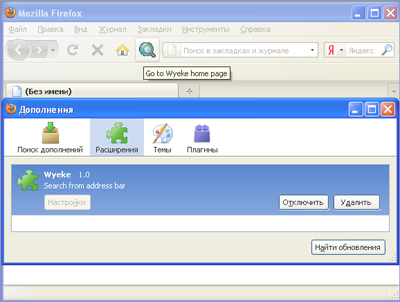

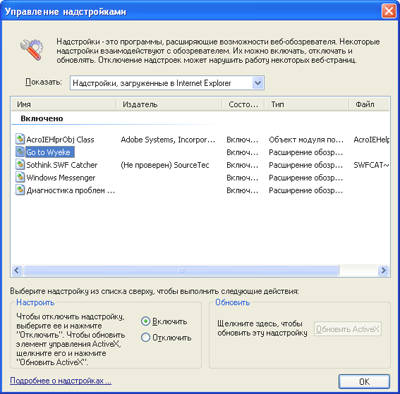

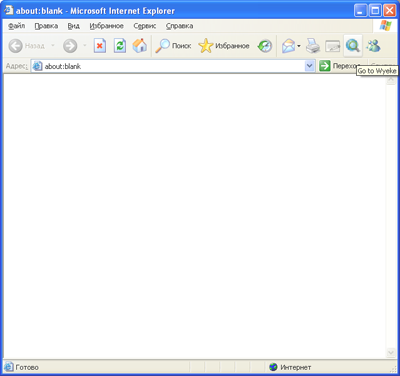

Устанавливает элемент поиска "Wyeke" в панели инструментов таких браузеров как MS Internet Explorer и Mozilla Firefox.

Для установки кнопки поисковика в MS Internet Explorer – создает в системном реестре следующий ключ:

[HKLM/Software/Microsoft/Internet Explorer/Extensions/{E62B896C-824D-4C5B-B8E6-7F0A14CCB9FD}]

"Default Visible"="Yes"

"ButtonText"="Go to Wyeke"

"HotIcon"="%WinDir%/Temp/rnd.tmp/tbb.ico"

"Icon"="%WinDir%/Temp/rnd.tmp/tbb.ico"

"CLSID"="{1FBA04EE-3024-11D2-8F1F-0000F87ABD16}"

"Script"="%WinDir%/Temp/rnd.tmp/home.js"

где rnd – случайное имя временного каталога. При инсталляции плагина в браузер Mozilla Firefox - создает следующие файлы:

%Program Files%/Mozilla Firefox/extensions/{4CFC8387-5FB1-47C1-8AA4-5B7B906A591E}/chrome/wyeke.jar

%Program Files%/Mozilla Firefox/extensions/{4CFC8387-5FB1-47C1-8AA4-5B7B906A591E}/defaults/preferences/prefs.js

%Program Files%/Mozilla Firefox/extensions/{4CFC8387-5FB1-47C1-8AA4-5B7B906A591E}/install.rdf

%Program Files%/Mozilla Firefox/extensions/{4CFC8387-5FB1-47C1-8AA4-5B7B906A591E}/chrome.manifest

Деструктивная активность

Библиотека "wyeke.dll" содержит в себе зашифрованную библиотеку "nncore.dll", после расшифровки которой – выполняет ее функционал. Библиотека экспортирует следующие функции:

Command()

Init()

Install()

Main()

Opt()

Proc()

Service()

Uninstall()

После активации приложение повышает привилегии для своего процесса. Также пытается запретить любой доступ к информации процесса. Для контроля уникальности своего процесса в системе троянец создает глобальные уникальные идентификаторы с именами "91auo+#m", "91auo+#e", "iijnlizh06ir4om", "iijnlizh06ir4oe", "Internal_Wyekem", "Internal_Wyekee".

Добавляет следующую информацию в системный реестр:

[HKEY_LOCAL_MACHINE/SOFTWARE/Wyeke]

"Primary"=dword:0000a9fd

"DllPath"="%Program Files%/Wyeke/wyeke.dll"

"Version"=dword:0001005f

"Cid"="3fb86536b44a4d68b4e012aae8758386"

"Partner"="WYEKE127"

"Src"="wyeke"

"ShowToolbarButton"=dword:00000000

"ShowBarSign"=dword:00000000

"UpdateTimeH"=dword:01cbbe92

"UpdateTimeL"=dword:e73555ec

"FXInstalled"=dword:00000001

[HKCU/Software/Microsoft/Windows/CurrentVersion/Explorer/Shell Folders]

"Local AppData"="%Documents and Setting%/%Current User%/Local Settings/Application Data"

В параметрах ключа реестра приложение сохраняет свои настройки, такие как:

- информацию о своих установленных плагинах в браузерах;

- время обновления;

- расположение своих системных файлов;

- номер версии.

Также устанавливает системные перехватчики, при помощи которых перехватывает ввод с клавиатуры в адресной строке браузера. После чего перенаправляет поисковый запрос на свой ресурс:

http://www.w***ke.com

Приложение загружает и устанавливает свою обновленную версию без уведомления пользователя. Загрузка производится со следующего домена:

upgrade.w***ke.com

при этом приложение отправляет такой HTTP запрос:

GET /?vn=65568&partner=wyeke&ptag=WYEKE127&cid=3fb86536b44a4d68b4e012aae

8758386&initial_install=1&b=Wyeke&se=1&au=1&am=0&pver=1&retries=0 HTTP/1.0

User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1)

Host: upgrade.w***ke.com

Pragma: no-cache

Загружаемый файл сохраняется в каталоге:

%WinDir%/Temp/rnd.tmp/upgrade.exe

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Выполнить деинсталляцию приложения, запустив на выполнение файл:

%Program Files%/Wyeke/uninstall.exe

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|