Технические детали

Троянская программа, которая выполняет деструктивные действия на компьютере пользователя. Является приложением Windows (PE-EXE файл). Имеет размер 74752 байт. Упакована при помощи UPX. Распакованный размер – около 109 КБ. Написана на C++.

Инсталляция

После запуска троянец копирует свое тело со следующими именами:

%Documents and Settings%/%Current User%/wuaucldt.exe

%System%/wuaucldt.exe

Для автоматического запуска при каждом следующем старте системы троянец добавляет ссылки на свои исполняемые файлы в ключи автозапуска системного реестра:

[HKCU/Software/Microsoft/Windows/CurrentVersion/Run]

"wuaucldt"="%Documents and Settings%/%Current User%/wuaucldt.exe"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Run]

"wuaucldt"="%System%/wuaucldt.exe"

Деструктивная активность

После создания копий своего исполняемого файла, вредонос, используя командную строку, удаляет свой оригинальный файл. Затем создает два именованных канала с именами:

//./pipe/firstmega1

//./pipe/secondmega2

После этого извлекает из своего тела файл, который сохраняет в каталоге хранения временных файлов текущего пользователя под именем:

%Temp%/NSrnd.tmp

где rnd – случайная цифробуквенная последовательность, например, "AB" или "A8". Данный файл имеет размер 38056 байт и детектируется антивирусом Касперского как Trojan-Dropper.Win32.Agent.dnvu.

Далее троянец запускает вредоносный файл на выполнение. Извлеченный файл в свою очередь извлекает из своего тела вредоносный драйвер, который сохраняется под именами:

%Temp%/cdfss

%System%/drivers/wcscd.sys

Данный файл имеет размер 30560 байт и детектируется антивирусом Касперского как Rootkit.Win32.Agent.bkwm. После этого троянец устанавливает в системе вредоносный драйвер под видом служб с именами "cdfss" и "wcscd". При этом в системном реестре создаются следующие ключи:

[HKLM/System/CurrentControlSet/Services/cdfss]

"Type"=dword:00000001

"Start"=dword:00000001

"ImagePath"="%Temp%/cdfss"

"ProcessId"=dword:00000e48

[HKLM/System/CurrentControlSet/Services/cdfss/Enum]

"0"="Root//LEGACY_CDFSS//0000"

"Count"=dword:00000001

"NextInstance"=dword:00000001

[HKLM/System/CurrentControlSet/Services/wcscd]

"Type"=dword:00000001

"Start"=dword:00000001

"ImagePath"="%System%/drivers/wcscd.sys"

Используя данный драйвер троянец выполняет внедрение своего вредоносного кода в адресные пространства следующих процессов:

wuaucldt.exe

services.exe

svchost.exe

explorer.exe

Для контроля уникальности своего процесса в системе троянец создает уникальные идентификаторы с именами "scmservice_mutex", "MsSyncronizationManager", "MsArbiterManager". Противодействует завершению своего процесса "wuaucldt.exe", а также удалению параметров в ключах автозапуска системного реестра:

[HKCU/Software/Microsoft/Windows/CurrentVersion/Run]

"wuaucldt"="%Documents and Settings%/%Current User%/wuaucldt.exe"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Run]

"wuaucldt"="%System%/wuaucldt.exe"

Устанавливает соединение со следующими хостами:

64.***.168:443

208.***.34:443

208.***.35:443

208.***.36:443

69.***.190:443

69.***.191:443

69.***.192:443

bla***ntom.com:443

ch***rash.com:443

ns***mer.com:443

n***amer.com:443

ang***uest.com:443

212.***.11:443

Далее на сервер злоумышленника отправляется GET-запрос на сервер

xx***Xx.com

после чего вредонос переходит в цикл ожидания команд. По команде злоумышленника троянец может рассылать спам, загружать на компьютер пользователя файлы, запускать процессы. Загруженные файлы сохраняются в каталоге хранения временных файлов пользователя как

%Temp%/nvhg0.tmp

Рассылка спам сообщений

Вредонос может осуществлять рассылку спам сообщений со следующих почтовых адресов:

c53***29.hinet.net

9f00a8***ehk.com

anar***mail.co.kr

w486***21.hinet.net

a75151***21.hinet.net

h086***s29.hinet.net

aserej***gs.ru

aminulf***ngone.co.kr

aher***mo.com.tw

k149***21.hinet.net

2e53c***inamobile.com

nancyh***ac.com

5fb4***a.biglobe.ne.jp

huffe***cite.com

celenemo***rland-group.com

andreethegi***tmail.com

myle***glefs.com.au

ezzie***w.net

re_sco***tusnet.com.au

price***ox.com

на почтовые адреса

jbish***cpa.com

jbar***achers21.org

jbis***tlan.org

jbish***orthoclinic.com

jbish***rossroadscenter.com

jbar***ral-net.com

jbirch***dland-mi.org

fandda***ci.net

fand***ci.net

jbreo***sd.k12.ms.us

jb***waiianisp.com

jbey***packersfan.com

jbra***acau.ctm.net

fand***ci.net

jblas***one.net

jbarthel***m.net

jb***net.net

jb***emountain.com

fand***i.net

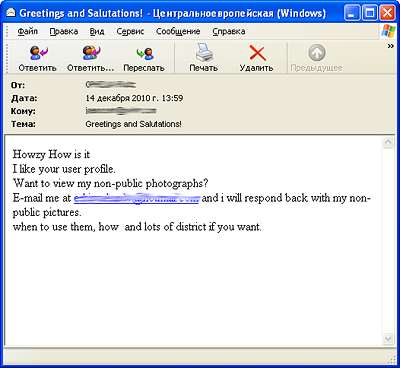

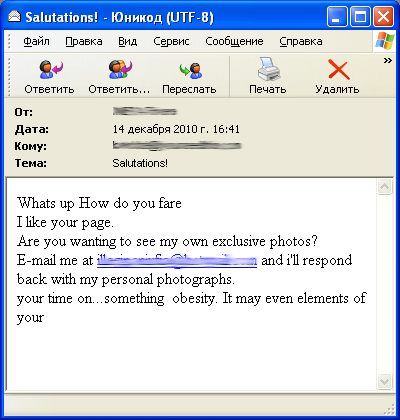

Рассылаемые сообщения имеют следующий вид:

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Перезагрузить компьютер в «безопасном режиме» (в самом начале загрузки нажать и удерживать клавишу «F8», затем выбрать пункт «Safe Mode» в меню загрузки Windows).

- Удалить параметры в ключах системного реестра:

[HKCU/Software/Microsoft/Windows/CurrentVersion/Run]

"wuaucldt"="%Documents and Settings%/%Current User%/wuaucldt.exe"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Run]

"wuaucldt"="%System%/wuaucldt.exe"

- Удалить ключи системного реестра:

[HKLM/System/CurrentControlSet/Services/cdfss]

[HKLM/System/CurrentControlSet/Services/wcscd]

- Удалить файлы:

%Documents and Settings%/%Current User%/wuaucldt.exe

%System%/wuaucldt.exe

%Temp%/NSrnd.tmp

%Temp%/cdfss

%System%/drivers/wcscd.sys

При наличии удалить файл:

%Temp%/nvhg0.tmp

- Выполнить перезагрузку.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|