Технические детали

Троянская программа, которая устанавливает и запускает другое программное обеспечение на зараженном компьютере без ведома пользователя. Является приложением Windows (PE-EXE файл). Имеет размер 441472 байта. Упакована при помощи ASPack. Распакованный размер — около 1626 KB. Написана на C++.

Деструктивная активность

Данный троянец предназначен для установки и регистрации компонентов утилиты от China Internet Network Information Center(CNNIC). Эта утилита предназначена для облегчения доступа к доменным именам, в которых используются китайские иероглифы. Ориентирована на пользователей Интернет, владеющих китайским языком.

Если платформа ОС отличалась от Windows NT, тогда троянец завершает свое выполнение.

Удаляет следующий ключ системного реестра:

[HKLM/SOFTWARE/Microsoft/Windows NT/CurrentVersion/Image File Execution Options/idnsvr.exe]

Создает каталог со случайным именем:

%Temp%/rnd

Где rnd - случайная буква латинского алфавита или цифра.

В созданный каталог извлекает файлы из своего тела:

%Temp%/rnd/addrmsg.dll (69632 байта)

%Temp%/rnd/addrmsg.ini (6592 байта)

%Temp%/rnd/austr.dll (65536 байт)

%Temp%/rnd/cndsv.dll (73728 байт)

%Temp%/rnd/cnprov.dat (1899 байт)

%Temp%/rnd/cnprov.sys (189952 байта)

%Temp%/rnd/cnprovh.dll (73728 байт)

%Temp%/rnd/cnrbtn.html (486 байт)

%Temp%/rnd/cnstc.ini (1882 байта)

%Temp%/rnd/config.exe (126976 байт)

%Temp%/rnd/convf.dll (229376 байт)

%Temp%/rnd/cuscfg.dat (145 байт)

%Temp%/rnd/idnaux.dat (39 байт)

%Temp%/rnd/idnaux.sys (10688 байт)

%Temp%/rnd/idnreg.dll (36224 байта)

%Temp%/rnd/idnsvr.dll (77824 байта)

%Temp%/rnd/idnsvr.exe (97664 байта)

%Temp%/rnd/ieaux.dll (172032 байта)

%Temp%/rnd/kwacs.dat (16838 байт)

%Temp%/rnd/kwrep.dat (191 байт)

%Temp%/rnd/ocinfo.dat (8 байт)

%Temp%/rnd/path.dat (48 байт)

%Temp%/rnd/setup.dll (94208 байт)

%Temp%/rnd/setup.exe (28672 байта)

%Temp%/rnd/srchsp.dll (32768 байт)

%Temp%/rnd/uninstall.exe (159744 байта)

%Temp%/rnd/version.dat (482 байта)

После этого запускает на исполнение следующий файл с параметром "00010402":

%Temp%/rnd/setup.exe 00010402

Запускаемый файл выполняет следующие действия:

- извлеченные ранее файлы копирует с теми же именами в следующие каталоги:

%ProgramFiles%/OCINS/addrmsg.dll (69632 байта)

%ProgramFiles%/OCINS/addrmsg.ini (6592 байта)

%ProgramFiles%/OCINS/austr.dll (65536 байт)

%ProgramFiles%/OCINS/cndsv.dll (73728 байт)

%ProgramFiles%/OCINS/cnprovh.dll (73728 байт)

%ProgramFiles%/OCINS/cnrbtn.html (486 байт)

%ProgramFiles%/OCINS/cnstc.ini (1882 байта)

%ProgramFiles%/OCINS/config.exe (126976 байт)

%ProgramFiles%/OCINS/convf.dll (229376 байт)

%ProgramFiles%/OCINS/cuscfg.dat (145 байт)

%ProgramFiles%/OCINS/idnaux.dat (39 байт)

%ProgramFiles%/OCINS/idnsvr.dll (77824 байта)

%ProgramFiles%/OCINS/idnsvr.exe (97664 байта)

%ProgramFiles%/OCINS/ieaux.dll (172032 байта)

%ProgramFiles%/OCINS/kwacs.dat (16838 байт)

%ProgramFiles%/OCINS/kwrep.dat (191 байт)

%ProgramFiles%/OCINS/srchsp.dll (32768 байт)

%ProgramFiles%/OCINS/uninstall.exe (159744 байта)

%ProgramFiles%/OCINS/version.dat (482 байта)

%System%/cnprov.dat (1899 байт)

%System%/idnreg.dll (36224 байта)

%System%/drivers/idnaux.sys (10688 байт)

%System%/drivers/cnprov.sys (189952 байта)

- удаляет файлы-ярлыки:

%UserProfile%/Главное меню/Программы/Автозагрузка/rnd2.lnk

%UserProfile%/Главное меню/Программы/Автозагрузка/rnd3.lnk

Где - имя текущего пользователя Windows; rnd2 и rnd3 - символы в китайской кодировке.

- создает файл конфигурации, где хранит свои настройки:

%ProgramFiles%/OCINS/ctrcfg.ini

- для контроля уникальности своего процесса в системе создает уникальный идентификатор с именем:

cdn_mutex_cdnins

- Создает следующие ключи реестра для добавления кнопки панели инструментов в Windows Internet Explorer интерфейса пользователя:

[HKLM/SOFTWARE/Microsoft/Internet Explorer/Extensions/{B012491E-8FA4-4851-AA9B-22E33784FBAD}]

"Default Visible" = "Yes"

"ButtonText" = "Chinese Navigation"

"MenuText" = "Chinese Navigation"

"MenuStatusBar" = "Chinese Navigation"

"HotIcon" = "/"%ProgramFiles%/OCINS/config.exe/",216"

"Icon" = "/"%ProgramFiles%/OCINS/config.exe/",216"

"CLSID" = "{1FBA04EE-3024-11D2-8F1F-0000F87ABD16}"

"Exec" = "%ProgramFiles%/OCINS/config.exe"

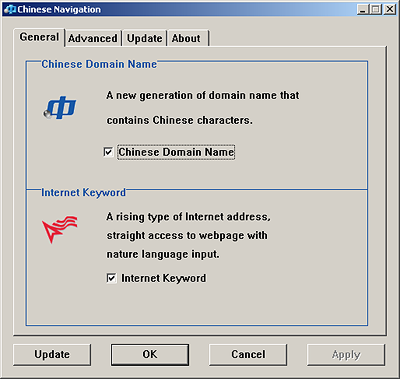

При запуске браузера кнопка выглядит следующим образом:

При нажатии на кнопку отображает окно с настройками утилиты:

- Регистрирует в системе следующую библиотеку как Browser Helper Object (BHO):

%ProgramFiles%/OCINS/ieaux.dll

При установке компонентов утилиты создаются следующие ключи реестра:

[HKCR/CLSID/{7605CC7C-00FD-4A5F-BAFD-828342DE6279}]

"(default)" = "IEAux Class"

[HKCR/CLSID/{7605CC7C-00FD-4A5F-BAFD-828342DE6279}/InprocServer32]

"(default)" = "%ProgramFiles%/OCINS/ieaux.dll"

"ThreadingModel" = "Apartment"

[HKCR/CLSID/{7605CC7C-00FD-4A5F-BAFD-828342DE6279}/ProgID]

"(default)" = "IEAux.IEHlprObj.1"

[HKCR/CLSID/{7605CC7C-00FD-4A5F-BAFD-828342DE6279}/Programmable]

[HKCR/CLSID/{7605CC7C-00FD-4A5F-BAFD-828342DE6279}/VersionIndependentProgID]

"(default)" = "IEAux.IEHlprObj"

[HKCR/IEAux.IEHlprObj.1/CLSID]

"(default)" = "{7605CC7C-00FD-4A5F-BAFD-828342DE6279}"

[HKCR/IEAux.IEHlprObj/CurVer]

"(default)" = "IEAux.IEHlprObj.1"

[HKCR/CLSID/{7605CC7C-00FD-4A5F-BAFD-828342DE6279}]

"(default)" = "IEAux Class"

[HKLM/SOFTWARE/Microsoft/Windows/CurrentVersion/Explorer/Browser Helper Objects/{7605CC7C-00FD-4A5F-BAFD-828342DE6279}]

[HKCR/TypeLib/{7605CC7B-00FD-4A5F-BAFD-828342DE6279}/1.0/0/win32]

"(default)" = "%ProgramFiles%/OCINS/ieaux.dll"

[HKCU/Software/Microsoft/Internet Explorer/MenuExt/&Access Internet Keyword]

"(default)" = "%ProgramFiles%/OCINS/cnrbtn.html"

"Contexts" = "7f"

[HKLM/SOFTWARE/OCINS]

"Version"="2.6.0.42"

[HKLM/SYSTEM/CurrentControlSet/Services/cnprov]

"DisplayName" = "cnprov"

"DescriptionName" = "cnprov"

"ImagePath" = "%System%/drivers/cnprov.sys"

"Group"="Boot System Extenders"

"Start" = "0"

"Type" = "1"

"ErrorControl" = "1"

[HKLM/SYSTEM/CurrentControlSet/Services/idnaux]

"DependOnService" = "Tcpip"

"DisplayName" = "idnaux"

"DescriptionName" = "idnaux"

"Group" = "PNP_TDI"

"ImagePath" = "%System%/drivers/idnaux.sys"

"Start" = "2"

"Type" = "1"

"ErrorControl" = "1"

- Разрешает сторонние расширения обозревателя:

[HKCU/Software/Microsoft/Internet Explorer/Main]

"Enable Browser Extensions" = "yes"

- В зависимости от локали устанавливает поисковую систему, используемую Internet Explorer по умолчанию:

[HKLM/SOFTWARE/Microsoft/Internet Explorer/Search]

SearchAssistant = search system domain

CustomizeSearch = search system domain2

Где search system domain - один из следующих ресурсов:

http://clie***go.cn/cdn/browser/sidesearch/sidesearch-cn.html

http://clie***go.cn/cdn/browser/sidesearch/sidesearch-tw.html

http://clie***go.cn/cdn/browser/sidesearch/sidesearch-en.html

Где search system domain2 - один из следующих ресурсов:

http://clie***go.cn/cdn/browser/customsearch/customsearch-en.html

http://clie***go.cn/cdn/browser/customsearch/customsearch-tw.html

http://clie***go.cn/cdn/browser/customsearch/customsearch-cn.html

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Удалить оригинальный файл троянца (его расположение на зараженном компьютере зависит от способа, которым программа попала на компьютер).

- Для удаления установленной утилиты достаточно воспользоваться стандартными средствами Windows для удаления программ:

Пуск->Настройка->Панель управления->Установка и удалениe программ->Chinese Navigation

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|