Технические детали

Червь, создающий свои копии на локальных и доступных для записи съемных дисках. Является приложением Windows (PE-EXE файл). Имеет размер 1410674 байта или 1406646 байт (в зависимости от модификации). Написан на C++.

Инсталляция

После запуска червь выполняет следующие действия:

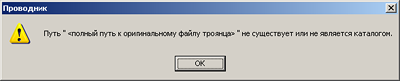

- выводит на экран сообщение:

- Создает каталог:

%System%/372109

Каталог создается с атрибутом "скрытый" (hidden).

- Копирует свое тело в следующий файл:

%System%/372109/C00285.EXE

Копия создается с атрибутом "скрытый" (hidden).

- Запускает на выполнение созданную копию.

Распространение

Червь копирует свое тело на все доступные для записи съемные диски, подключаемые к зараженному компьютеру. При этом для всех каталогов, расположенных в корне съемного диска, устанавливается атрибут "скрытый" (hidden). На зараженном съемном диске создается столько копий червя, сколько каталогов найдено в его корне. Имена созданных копий и найденных каталогов совпадают. Кроме того, червь создает на зараженном съемном диске копию с именем:

Recycle.exe

Файл "Recycle.exe" создается с атрибутом "скрытый" (hidden).

Вместе со своим исполняемым файлом червь помещает файл:

имя зараженного съемного диска:/autorun.inf

что позволяет червю запускаться каждый раз, когда пользователь открывает зараженный съемный диск при помощи программы "Проводник".

Деструктивная активность

После запуска червь выполняет следующие действия:

- выводит на экран сообщение:

- Создает каталоги:

%Temp%/E_N4

%System%/499E86

%System%/2B4FA4

%System%/A9C3FF

Каталоги создаются с атрибутом "скрытый" (hidden).

- Извлекает из своего тела файлы, которые сохраняются в системе под следующими именами:

%Temp%/E_N4/krnln.fnr (1101824 байта)

%Temp%/E_N4/HtmlView.fne (217088 байт)

%Temp%/E_N4/internet.fne (184320 байт)

%Temp%/eAPI.fne (323584 байта)

%Temp%/E_N4/shell.fne (40960 байт)

%Temp%/E_N4/dp1.fne (114688 байт)

%Temp%/E_N4/cnvpe.fne (61440 байт)

%Temp%/E_N4/spec.fne (73728 байт)

%System%/499E86/krnln.fnr (1101824 байта)

%System%/499E86/HtmlView.fne (217088 байт)

%System%/499E86/internet.fne (184320 байт)

%System%/499E86/eAPI.fne (323584 байта)

%System%/499E86/shell.fne (40960 байт)

%System%/499E86/dp1.fne (114688 байт)

%System%/499E86/cnvpe.fne (61440 байт)

%System%/499E86/spec.fne (73728 байт)

%System%/499E86/RegEx.fnr (217088 байт)

Для всех файлов из каталога "%System%/499E86" устанавливается атрибут "скрытый" (hidden).

- Для автоматического запуска троянца при каждом следующем входе пользователя в систему создается следующий ярлык:

%USERPROFILE%/Главное меню/Программы/Автозагрузка/C00285.lnk

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- При помощи Диспетчера задач завершить процесс "C00285.EXE".

- Удалить оригинальный файл троянца (его расположение на зараженном компьютере зависит от способа, которым программа попала на компьютер).

- Удалить файлы:

%Temp%/E_N4/krnln.fnr

%Temp%/E_N4/HtmlView.fne

%Temp%/E_N4/internet.fne

%Temp%/eAPI.fne

%Temp%/E_N4/shell.fne

%Temp%/E_N4/dp1.fne

%Temp%/E_N4/cnvpe.fne

%Temp%/E_N4/spec.fne

%System%/499E86/krnln.fnr

%System%/499E86/HtmlView.fne

%System%/499E86/internet.fne

%System%/499E86/eAPI.fne

%System%/499E86/shell.fne

%System%/499E86/dp1.fne

%System%/499E86/cnvpe.fne

%System%/499E86/spec.fne

%System%/499E86/RegEx.fnr

%System%/372109/C00285.EXE

%USERPROFILE%/Главное меню/ПрограммыАвтозагрузка/C00285.lnk

имя зараженного съемного диска:/autorun.inf

Recycle.exe

- Удалить каталоги:

%System%/372109

%Temp%/E_N4

%System%/499E86

%System%/2B4FA4

%System%/A9C3FF

- Удалить копии, созданные троянцем на зараженных съемных дисках.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|