Технические детали

Троянская программа, загружающая файлы из сети Интернет без ведома пользователя и запускающая их. Является приложением Windows (PE-EXE файл). Имеет размер 58880 байт. Написана на C++.

Инсталляция

После запуска троянец проверяет наличие в системном реестре следующих ключей:

[HKCU/Software/AntivirusXP]

"Key"

[HKCU/Software/RealAV]

"Key"

[HKLM/Software/AntivirusXP]

"Key"

[HKCU/Software/AVR]

"KEY"

[HKLM/Software/AVR]

"KEY"

Если ключи существуют, то троянец завершает свою работу.

В противном случае, троянец выполняет следующие действия:

Деструктивная активность

После запуска троянец выполняет следующие действия:

- удаляет файл:

%System%/critical_warning.html

- Извлекает из своего тела файл, который сохраняется в системе как

%System%/critical_warning.html

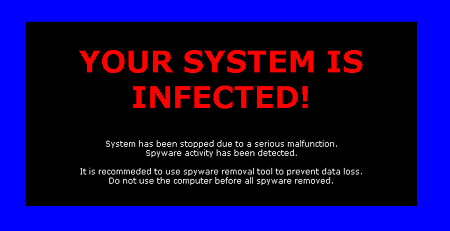

Файл имеет размер 831 байт, и представляет собой HTML-страницу следующего вида:

- Создает ключи системного реестра:

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/System]

"DisableTaskMgr" = "1"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/Explorer]

"NoSetActiveDesktop" = "1" "NoActiveDesktopChanges" = "1"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/ActiveDesktop]

"NoChangingWallpaper" = "1"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Policies/Explorer]

"NoSetActiveDesktop" = "1" "NoActiveDesktopChanges" = "1"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Policies/ActiveDesktop]

"NoChangingWallpaper" = "1"

Это приводит к запрету запуска Диспетчера задач Windows, а также к изменению настроек Active Desktop.

- Устанавливает ранее извлеченный файл "%System%/critical_warning.html" в качестве фонового изображения Рабочего стола. Для этого изменяются следующие значения ключей системного реестра:

[HKCU/Software/Microsoft/Internet Explorer/Desktop/General]

"TileWallpaper" = "0"

"WallpaperStyle" = "2"

"Wallpaper" = "%System%/critical_warning.html"

"WallpaperFileTime" = "00 98 50 FC 35 A4 C6 01"

"WallpaperLocalFileTime" = "00 D0 9D 21 4F A4 C6 01"

[HKCU/Control Panel/Desktop]

"TileWallpaper" = "0"

"WallpaperStyle" = "2"

- Загружает из сети Интернет файлы по следующим ссылкам:

http://do****vr6.com/dfghfghgfj.dll

http://do****vr6.com/cgi-bin/download.pl?code=

Загруженные файлы сохраняются в системе как

%System%/winhelper.dll

(На момент создания описания загружался файл размером 22528 байт; детектируется Антивирусом Касперского как "Trojan-Ransom.Win32.Agent.jc")

%System%/AVR09.exe

(На момент создания описания загружался файл размером 1172480 байт; детектируется Антивирусом Касперского как "Trojan.Win32.FraudPack.acik")

- Запускает системную утилиту "regsvr32.exe" со следующими параметрами:

/s %System%/winhelper.dll

Это приводит к запуску исполняемого кода загруженной ранее библиотеки "%System%/winhelper.dll".

- Для идентификации своего присутствия в системе создает ключ системного реестра:

[HKCU/Software] "8636065b-fef0-4255-b14f-54639f7900a4" = "8636065b-fef0-4255-b14f-54639f7900a4"

Открывает в браузере, установленном по умолчанию, ссылку:

http://ad******er-2009.com/buy/?code=

В отдельном потоке в бесконечном цикле выгружает из системной памяти следующие процессы:

AcroRd32.exe

rstrui.exe

CloneCD.exe

cmd.exe

digitaleditions.exe

freecell.exe

FullTiltPoker.exe

GOM.exe

hrtzzm.exe

Icq.exe

Illustrator.exe

miranda32.exe

moviemk.exe

mplay32.exe

mplayer2.exe

mshearts.exe

msimn.exe

msmsgs.exe

mspaint.exe

MSWorks.exe

Nero.exe

NeroExpressPortable.exe

nfs.exe

OIS.exe

OUTLOOK.exe

Photoshop.exe

pinball.exe

PokerStars.exe

POWERPNT.exe

realplay.exe

RecordingManager.exe

RegCloneCD.exe

regedit.exe

RwcRun.exe

RWipeRun.exe

shvlzm.exe

skypePM.exe

RealPlayer.exe

POWERPOI.exe

word.exe

EXCEL.exe

MsnMsgr.exe

chrome.exe

GoogleEarth.exe

wupdmgr.exe

Skype.exe

sndvol32.exe

sol.exe

setup_wm.exe

spider.exe

taskmgr.exe

thebat.exe

msconfig.exe

uTorrent.exe

vmware.exe

winmine.exe

WinRAR.exe

WINWORD.exe

control.exe

notepad.exe

calc.exe

wmplayer.exe

- В отдельном потоке в бесконечном цикле через каждые 12 минут запускает загруженный ранее файл:

%System%/AVR09.exe

- В отдельном потоке в бесконечном цикле через каждые 20 минут загружает из сети Интернет файлы по следующей ссылке:

http://te****wn.com/cgi-bin/get.pl?l=

(На момент создания описания ссылка не работала)

Загруженные файлы сохраняются в системе под случайными именами:

%System%/rnd.exe

где rnd – случайное десятичное число.

После успешной загрузки файлы запускаются на выполнение.

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Удалить ключи системного реестра:

[HKLM/Software/Microsoft/Windows/CurrentVersion/Run]

"winupdate.exe" = "%System%/winupdate.exe"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/System]

"DisableTaskMgr" = "1"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/Explorer]

"NoSetActiveDesktop" = "1" "NoActiveDesktopChanges" = "1"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/ActiveDesktop]

"NoChangingWallpaper" = "1"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Policies/Explorer]

"NoSetActiveDesktop" = "1" "NoActiveDesktopChanges" = "1"

[HKLM/Software/Microsoft/Windows/CurrentVersion/Policies/ActiveDesktop]

"NoChangingWallpaper" = "1"

[HKCUSoftware] "8636065b-fef0-4255-b14f-54639f7900a4" = "8636065b-fef0-4255-b14f-54639f7900a4"

- При помощи Диспетчера задач завершить следующие процессы:

winupdate.exe

AVR09.exe

- Удалить оригинальный файл троянца (его расположение на зараженном компьютере зависит от способа, которым программа попала на компьютер).

- Восстановить исходные значения ключей системного реестра:

[HKCU/Software/Microsoft/Internet Explorer/Desktop/General]

"TileWallpaper" = "0"

"WallpaperStyle" = "2"

"Wallpaper" = "%System%/critical_warning.html"

"WallpaperFileTime" = "00 98 50 FC 35 A4 C6 01"

"WallpaperLocalFileTime" = "00 D0 9D 21 4F A4 C6 01"

[HKCU/Control Panel/Desktop]

"TileWallpaper" = "0"

"WallpaperStyle" = "2"

- Отменить регистрацию загруженной троянцем библиотеки "%System%/winhelper.dll". Для этого следует запустить системную утилиту "regsvr32.exe" со следующими параметрами:

/u %System%/winhelper.dll

- Удалить файлы:

%System%/winupdate.exe

%System%/critical_warning.html

%System%/winhelper.dll

%System%/AVR09.exe

%System%/rnd.exe

- Очистить каталог Temporary Internet Files.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|