Технические детали

Троянская программа, выполняющая деструктивные действия на компьютере пользователя. Программа является приложением Windows (PE EXE-файл). Имеет размер 21504 байта. Написана на С++.

Инсталляция

После активации троянец копирует свой исполняемый файл в каталог соответствующий переменной окружения %APPDATA% текущего пользователя Windows под именами "svcst.exe" и "seres.exe":

%APPDATA%/seres.exe

%APPDATA%/svcst.exe

Далее обе копии троянца запускаются на выполнение.

Для автоматического запуска при каждом следующем старте системы троянец создает ссылки на свой исполняемый файл в ключе автозапуска системного реестра:

[HKCU/Software/Microsoft/Windows/CurrentVersion/Run]

"mserv"="%APPDATA%/seres.exe"

"svchost" = "%APPDATA%/svcst.exe"

Деструктивная активность

После запуска троянец проверяет наличие следующей записи в системном реестре:

[HKLM/Software/AntivirusPro_2010/license]

Если такая запись была обнаружена, то троянец завершает свою работу.

В противном случае выполняет следующие действия:

- Для контроля уникальности своего процесса в системе троянец создает следующие уникальные идентификаторы:

{43789243789479324789327432}

{vmc8743897vhdui754836csy76}

- Отключает в Internet Explorer проверки подлинности загружаемых программ:

[HKCU/Software/Microsoft/Internet Explorer/Download]

"CheckExeSignatures" = "no"

"RunInvalidSignatures"="1"

- Отключает предупреждения при открытии файлов, загруженных из Интернета со следующими расширениями:

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/Associations]

"LowRiskFileTypes" = "zip;.rar;.cab;.txt;.exe;.reg;.msi;.htm;.html;.gif;.bmp;.jpg;.avi;.mov;.mp3;.wav"

"SaveZoneInformation"="1"

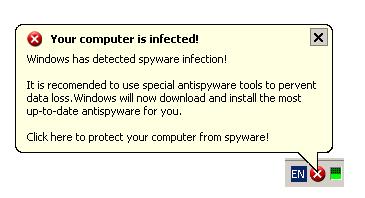

- Каждые 180 секунд в области оповещения Windows отображается сообщение:

При активации данного сообщения производится загрузка файла с одного из следующих URL:

http://ert***os.com/U1v0O5/8b0/w4j5AU7AHY

http://ert***ogalo.com/zk1klY0J5rS/8gFl0J4XHS5pZZ7q

http://ert***umil.com/WM1e0Gq5e8YM/0K4er5Lj7n

http://uto***oskaw.com/H1NM0E5h8u0D4UPo5e7X

http://rtu***bes.com/xp1v0tH5YX8R0F4dnz5EVh7Nb

http://lers***rg.com/F1DJb0co5gta8qca0ubR4HP5n7qY

http://ora***abe.com/Kb1RI0fZ5AFR8Kaf0Zx4qr5pGl7hM

http://neb***ertu.com/i1bVB0ok5QT8qh0V4HXQ5CFA7CY/

http://obu***dab.com/TU1M0KIB5oq8AV0vr4aie5/wX7DOJ

Загруженный файл сохраняется в каталог соответствующий переменной окружения %APPDATA% текщего пользователя Windows под именем "lizkavd.exe":

%APPDATA%/lizkavd.exe

После успешного сохранения файл запускается на выполнение.

- Запускает поток который следит за наличием в системе процессов троянской программы.

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- При помощи Диспетчера задач завершить дерево троянских процессов.

- Удалить параметры в ключе системного реестра:

[HKCU/Software/Microsoft/Windows/CurrentVersion/Run]

"mserv"="%APPDATA%/seres.exe"

"svchost" = "%APPDATA%/svcst.exe"

- Удалить оригинальный файл троянца (его расположение на зараженном компьютере зависит от способа, которым программа попала на компьютер).

- Удалить файлы:

%APPDATA%/seres.exe

%APPDATA%/svcst.exe

%APPDATA%/lizkavd.exe

- Очистить каталог Temporary Internet Files.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|