Технические детали

Вредоносная программа-червь, распространяющийся через Интернет в виде вложений в зараженные электронные письма, а также при помощи файлообменных сетей и сменных носителей информации. Червь является приложением Windows (PE-EXE файл). Размер исполняемого файла может варьироваться в пределах от 150 до 400 КБ.

Инсталляция

Червь копирует свой исполняемый файл в системный каталог Windows:

%System%/javaupd.exe

%System%/javaqs.exe

Для автоматического запуска при каждом следующем старте системы червь добавляет ссылки на свой исполняемый файл в ключи автозапуска системного реестра:

[HKLM/Software/Microsoft/Windows/CurrentVersion/Run]

"Kaspersky Email Security" = "%System%/javaupd.exe"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/Explorer/Run]

"Java update" = "%System%/javaqs.exe"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Run]

"Java update" = "%System%/javaqs.exe"

[HKLM/Software/Microsoft/Active Setup/Installed Components/{1A2K5H58-65CP-B7PP-F600-3023OJX71M20}]

"StubPath" = "%System%/javaqs.exe"

Также червь добавляет свой исполняемый файл в список доверенных приложений Windows Firewall.

Распространение по электронной почте

Поиск адресов электронной почты для рассылки писем ведется в файлах с расширениями:

txt

htm

shtl

php

asp

dbx

dbh

wab

а так же в адресной книге зараженного компьютера.

При рассылке зараженных писем червь пытается осуществить прямое подключение к SMTP-серверам. Письма не отправляются на адреса, содержащие следующие строки:

admin,

icrosoft,

support,

ntivi,

unix,

bsd,

linux,

listserv,

certific,

security,

accoun,

root,

info,

samples,

postmaster,

webmaster,

noone,

nobody,

nothing,

anyone,

someone,

your,

you,

me,

bugs,

rating,

site,

contact,

soft,

no,

somebody,

privacy,

service,

help,

not,

submit,

feste,

ca,

gold-certs,

the.bat,

page,

berkeley,

math,

mit.e,

gnu,

fsf.,

ibm.com,

debian,

kernel,

fido,

usenet,

iana,

ietf,

rfc-ed,

sendmail,

arin.,

sun.com,

isi.e,

isc.o,

secur,

acketst,

pgp,

apache,

gimp,

tanford.e,

utgers.ed,

mozilla,

firefox,

suse,

redhat,

sourceforge,

slashdot,

avp,

syman,

panda,

avira,

f-secure,

sopho,

www.ca.com,

prevx,

drweb,

bitdefender,

clamav,

eset.com,

ikarus,

mcafee,

kaspersky,

virusbuster,

icrosof,

msn.,

borlan,

inpris,

lavasoft,

jgsoft,

ghisler.com,

wireshark,

acdnet.com,

acdsystems.com,

acd-group,

bpsoft.com,

buyrar.com,

bluewin.ch,

quebecor.com,

alcatel-lucent.com,

example,

mydomai,

nodomai,

ruslis,

.gov,

gov.,

.mil,

messagelabs,

honeynet,

honeypot,

idefense,

qualys,

spm,

spam,

www,

abuse,

.co

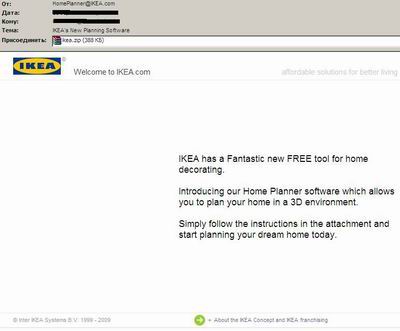

Рассылаемые письма выглядят следующим образом:

В архиве содержится файл с именем ikea с одним из следующих расширений:

.zip

.rar

.cab

.txt

.reg

.msi

.htm

.html

.bat

.cmd

.pif

.scr

.mov

.mp3

.wav

после которых следует расширение .exe.

Распространение через P2P сети

Червь копирует свой исполняемый файл под одним из следующих имен:

K-Lite codec pack 4.0 gold.exe

Youtube Music Downloader 1.0.exe

Windows 2008 Enterprise Server VMWare Virtual Machine.exe

Password Cracker.exe

Adobe Acrobat Reader keygen.exe

Adobe Photoshop CS4 crack.exe

VmWare keygen.exe

WinRAR v3.x keygen RaZoR.exe

TCN ISO cable modem hacking tools.exe

TCN ISO SigmaX2 firmware.bin.exe

Red Alert 3 keygen and trainer.exe

Ad-aware 2008.exe

BitDefender AntiVirus 2009 Keygen.exe

Norton Anti-Virus 2009 Enterprise Crack.exe

Ultimate ring tones package1 (Beethoven,Bach, Baris Manco,Lambada,Chopin, Greensleves).exe

Ultimate ring tones package2 (Lil Wayne - Way Of Life,Khia - My Neck My Back

Like My Pussy And My Crack,Mario - Let Me Love You,R. Kelly - The Worlds Greatest).exe

Ultimate ring tones package3 (Crazy In Love, U Got It Bad, 50 Cent - P.I.M.P,

Jennifer Lopez Feat. Ll Cool J - All I Have, 50 Cent - 21 Question).exe

Acker DVD Ripper 2009.exe

LimeWire Pro v4.18.3.exe

Download Accelerator Plus v8.7.5.exe

Opera 10 cracked.exe

Internet Download Manager V5.exe

Myspace theme collection.exe

Nero 8 Ultra Edition 8.0.3.0 Full Retail.exe

Motorola, nokia, ericsson mobil phone tools.exe

Smart Draw 2008 keygen.exe

Microsoft Visual Studio 2008 KeyGen.exe

Absolute Video Converter 6.2.exe

Daemon Tools Pro 4.11.exe

Download Boost 2.0.exe

Silkroad Online guides and wallpapers.exe

Alcohol 120 v1.9.7.exe

CleanMyPC Registry Cleaner v6.02.exe

Super Utilities Pro 2009 11.0.exe

Power ISO v4.2 + keygen axxo.exe

G-Force Platinum v3.7.5.exe

Divx Pro 6.8.0.19 + keymaker.exe

Perfect keylogger family edition with crack.exe

Ultimate xxx password generator 2009.exe

Google Earth Pro 4.2. with Maps and crack.exe

xbox360 flashing tools and guide including bricked drive fix.exe

Sophos antivirus updater bypass.exe

Half life 3 preview 10 minutes gameplay video.exe

Winamp.Pro.v6.53.PowerPack.Portable [XmaS edition].exe

FOOTBALL MANAGER 2009.exe

Wow WoLTk keygen generator-sfx.exe

Joannas Horde Leveling Guide TBC Woltk.exe

Tuneup Ultilities 2008.exe

Kaspersky Internet Security 2009 keygen.exe

Windows XP PRO Corp SP3 valid-key generator.exe

в папки общего доступа следующих клиентов P2P сетей:

grokster

emule

morpheus

limewire

tesla

winmx

DC++

Распространение при помощи сменных носителей

Червь копирует свой исполняемый файл в корень съемных дисков со следующим именем:

X:/redmond.exe,

где X – буква съемного диска.

Также вместе со своим исполняемым файлом червь помещает в корень диска сопровождающий файл:

X:/autorun.inf

Данный файл запускает исполняемый файл червя каждый раз, когда пользователь открывает зараженный раздел при помощи программы "Проводник".

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- При помощи <Диспетчера задач> завершить вредоносный процесс.

- Удалить оригинальный файл червя (его расположение на зараженном компьютере зависит от способа, которым программа попала на компьютер).

- Удалить параметры в ключах системного реестра:

[HKLM/Software/Microsoft/Windows/CurrentVersion/Run]

"Kaspersky Email Security" = "%System%/javaupd.exe"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/Explorer/Run]

"Java update" = "%System%/javaqs.exe"

[HKCU/Software/Microsoft/Windows/CurrentVersion/Run]

"Java update" = "%System%/javaqs.exe"

[HKLMSoftware/Microsoft/Active Setup/Installed Components/{1A2K5H58-65CP-B7PP-F600-3023OJX71M20}]

"StubPath" = "%System%/javaqs.exe"

- Удалить файлы:

%System%/javaupd.exe

%System%/javaqs.exe

- Удалить следующие файлы со всех съемных носителей:

X:/autorun.inf

X:/redmond.exe,

где X – буква съемного диска.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: viruslist.com.

|