Технические детали

Троянская программа, которая устанавливает и запускает другое программное обеспечение на зараженном компьютере без ведома пользователя. Программа является приложением Windows (PE EXE-файл). Имеет размер 556544 байта. Упакована при помощи ASProtect. Распакованный размер – около 915 КБ. Написана на Delphi.

Деструктивная активность

После запуска троянец извлекает из своего тела во временный каталог текущего пользователя следующие файлы:

%Temp%/Заблокированные дилеры.xls

%Temp%/tmp.exe

Данный файл имеет размер 349184 байта и детектируется Антивирусом Касперского как Trojan-Dropper.Win32.Delf.grq.

Затем троянец осуществляет запуск извлеченного файла "Заблокированные дилеры.xls" с помощью приложения ассоциированного с данным типом файлом, а также осуществляет запуск на выполнение извлеченного файла "tmp.exe", который осуществляет хищение ключей доступа к платежной системе "КиберПлат" и выполняет следующие деструктивные действия:

Троянец проверяет наличие ключа реестра:

[HKCU/Software/IprivCom/Keys]

И если ключ отсутствует, то троянец создает в своем рабочем каталоге файл командного интерпретатора, с помощью которого удаляет свое тело:

%WorkDir%/rnd1.bat

Где rnd1 - случайный набор цифр.

Если ключ реестра существует, то троянец создает копию своего тела в системном каталоге Windows под именем:

%System%/iprivcom2.exe

а также извлекает из своего тела файл в системный каталог Windows под именем:

%System%/iprivcom.dll

Данный файл имеет размер 11776 байт и детектируется Антивирусом Касперского как Backdoor.Win32.Poison.bxbv.

Для файлов:

%System%/iprivcom2.exe

%System%/iprivcom.dll

Устанавливает атрибут скрытый и устанавливает дату создания такую же, как дата создания каталога Windows.

Троянец с помощью вызова функции "SetStartUp" из извлеченного файла "iprivcom.dll" регистрирует свое тело в ключе автозапуска Windows.

[HKLM/Software/Microsoft/Windows/CurrentVersion/Run]

"Authorization Interface"="%System%/iprivcom2.exe"

Троянец с помощью вызова функции "HideProcess" из извлеченного файла "iprivcom.dll" выполняет сокрытие своего процесса в системе. Определяет основной язык системы и на основании этого использует для поиска либо русскоязычные строки, если основной язык системы русский, либо – английские во всех остальных случаях.

Выполняет поиск и завершения работы приложения со следующим заголовком окна:

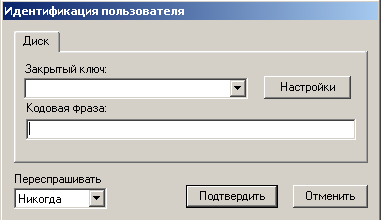

Идентификация пользователя

User authorization

После чего создает окно аналогичное закрытому, что позволяет троянцу получить "Кодовую фразу" для закрытого ключа.

Из ключа системного реестра определяет место хранения закрытых ключей:

[HKCU/Software/IprivCom/Keys]

Создает копию закрытого ключа во временном каталоге текущего пользователя под следующим именем:

%Temp%/rnd2.key

Где rnd2 - случайный набор цифр.

Затем троянец шифрует его, используя для этого промежуточный файл:

%Temp%/rnd2.tmp

Где rnd2 - случайный набор цифр.

И отправляет созданный файл с помощью метода POST на следующий адрес:

http://ma***er.am/gates/cgr-gate_2/in_key.php

Создает файл во временном каталоге текущего пользователя, в который сохраняет информацию о зараженной системе, такую как идентификатор пользователя, версия системы, локальное время, часовой пояс, установленные ключи, кодовая фраза доступа к закрытому ключу:

%Temp%/rnd2.cgr

Где rnd2 - случайный набор цифр.

Отправляет созданный файл с помощью метода POST на следующий адрес:

http://ma***er.am/gates/cgr-gate_2/in_rep.php

После этого троянец завершает свою работу.

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Удалить ключ системного реестра:

[HKLM/Software/Microsoft/Windows/CurrentVersion/Run]

"Authorization Interface"="%System%/iprivcom2.exe"

- Выполнить перезагрузку системы.

- Удалить оригинальный файл троянца (его расположение на зараженном компьютере зависит от способа, которым программа попала на компьютер).

- Удалить файлы:

%WorkDir%/rnd1.bat

%System%/iprivcom2.exe

%System%/iprivcom.dll

%Temp%/Заблокированные дилеры.xls

%Temp%/tmp.exe

%Temp%/rnd2.key

%Temp%/rnd2.tmp

%Temp%/rnd2.cgr

где rnd1 и rnd2 - случайный набор цифр.

- Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Источник: securelist.com.

|